Ransomware fichiers vvv à décrypter

Résolu/Fermé

A voir également:

- Ransomware fichiers vvv à décrypter

- Wetransfer gratuit fichiers lourd - Guide

- Renommer plusieurs fichiers - Guide

- Explorateur de fichiers - Guide

- Fichiers dat - Guide

- Téléchargez cette archive (dossier compressé). en extraire tous les fichiers dans un dossier local. quel fichier contient l’expression trouverpix ? ✓ - Forum Windows

4 réponses

Malekal_morte-

Messages postés

180304

Date d'inscription

mercredi 17 mai 2006

Statut

Modérateur, Contributeur sécurité

Dernière intervention

15 décembre 2020

24 628

3 janv. 2016 à 17:39

3 janv. 2016 à 17:39

Salut,

La procédure n'est pas très simple, tu peux pas la faire faire par un ami qui est à l'aise en informatique ?

La procédure n'est pas très simple, tu peux pas la faire faire par un ami qui est à l'aise en informatique ?

dilecta

Messages postés

17

Date d'inscription

lundi 4 janvier 2016

Statut

Membre

Dernière intervention

8 janvier 2016

Modifié par dilecta le 6/01/2016 à 22:47

Modifié par dilecta le 6/01/2016 à 22:47

Malekal_morte-

Messages postés

180304

Date d'inscription

mercredi 17 mai 2006

Statut

Modérateur, Contributeur sécurité

Dernière intervention

15 décembre 2020

24 628

6 janv. 2016 à 23:03

6 janv. 2016 à 23:03

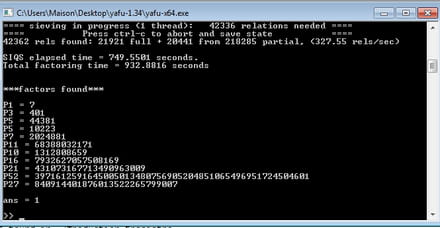

dans l'ordre 7 401 44381 etc.

dilecta

Messages postés

17

Date d'inscription

lundi 4 janvier 2016

Statut

Membre

Dernière intervention

8 janvier 2016

6 janv. 2016 à 23:04

6 janv. 2016 à 23:04

d'ac :) Jessaie et je te dis^^

--

--

dilecta

Messages postés

17

Date d'inscription

lundi 4 janvier 2016

Statut

Membre

Dernière intervention

8 janvier 2016

6 janv. 2016 à 23:21

6 janv. 2016 à 23:21

J'ai entré la clé et voilà ce que ça écrit...

C:\Users\Maison\Desktop\TeslaCr**ck-master>python unfactor.py Traduction-Erasistr

ateII.pdf.vvv 7 401 44381 10223 202488 68388032171 1312808659 7932627057508169 4

31073167713490963009 3971612591645005013480756905204851065496951724504601 840914

401876013522265799007

Error: factors don't divide AES pubkey

C:\Users\Maison\Desktop\TeslaCr**ck-master>python unfactor.py Traduction-Erasistr

ateII.pdf.vvv 7 401 44381 10223 202488 68388032171 1312808659 7932627057508169 4

31073167713490963009 3971612591645005013480756905204851065496951724504601 840914

401876013522265799007

Error: factors don't divide AES pubkey

Malekal_morte-

Messages postés

180304

Date d'inscription

mercredi 17 mai 2006

Statut

Modérateur, Contributeur sécurité

Dernière intervention

15 décembre 2020

24 628

>

dilecta

Messages postés

17

Date d'inscription

lundi 4 janvier 2016

Statut

Membre

Dernière intervention

8 janvier 2016

7 janv. 2016 à 00:04

7 janv. 2016 à 00:04

et si tu remplaces unfactor.py par unfactor_ecdsa.py ?

sachant qu'il faut avoir installé les modules comme expliqué au début du tutoriel avec le PATH et la commande pip install

sachant qu'il faut avoir installé les modules comme expliqué au début du tutoriel avec le PATH et la commande pip install

dilecta

Messages postés

17

Date d'inscription

lundi 4 janvier 2016

Statut

Membre

Dernière intervention

8 janvier 2016

7 janv. 2016 à 00:12

7 janv. 2016 à 00:12

non pas ne fonctionne pas. pourtant j'ai installé les modules au début et modifié le path.

la commande repond:

Error: factors don't divide either pubkey.

--

la commande repond:

Error: factors don't divide either pubkey.

--

Malekal_morte-

Messages postés

180304

Date d'inscription

mercredi 17 mai 2006

Statut

Modérateur, Contributeur sécurité

Dernière intervention

15 décembre 2020

24 628

7 janv. 2016 à 00:15

7 janv. 2016 à 00:15

Tu peux héberger le PDF quelque part ?

dilecta

Messages postés

17

Date d'inscription

lundi 4 janvier 2016

Statut

Membre

Dernière intervention

8 janvier 2016

7 janv. 2016 à 00:23

7 janv. 2016 à 00:23

Euh, comment ça? Excuse moi je suis une bille en infomatique. J'ai le fichier sur le pc qui a eu le virus, sur une clé usb et je dois avoir une version non infectée sur Ipad. J'ai un compte sur 1fichier

Malekal_morte-

Messages postés

180304

Date d'inscription

mercredi 17 mai 2006

Statut

Modérateur, Contributeur sécurité

Dernière intervention

15 décembre 2020

24 628

>

dilecta

Messages postés

17

Date d'inscription

lundi 4 janvier 2016

Statut

Membre

Dernière intervention

8 janvier 2016

7 janv. 2016 à 10:50

7 janv. 2016 à 10:50

Zip Traduction-ErasistrateII.pdf.vvv

Envoie le sur http://pjjoint.malekal.com

Donne le lien ici.

Je regarderai pour le unfactor pour te donner la clef AES.

Envoie le sur http://pjjoint.malekal.com

Donne le lien ici.

Je regarderai pour le unfactor pour te donner la clef AES.

dilecta

Messages postés

17

Date d'inscription

lundi 4 janvier 2016

Statut

Membre

Dernière intervention

8 janvier 2016

7 janv. 2016 à 11:13

7 janv. 2016 à 11:13

merci beaucoup beaucoup :D Je t'ai envoyé le fichier :)

Malekal_morte-

Messages postés

180304

Date d'inscription

mercredi 17 mai 2006

Statut

Modérateur, Contributeur sécurité

Dernière intervention

15 décembre 2020

24 628

>

dilecta

Messages postés

17

Date d'inscription

lundi 4 janvier 2016

Statut

Membre

Dernière intervention

8 janvier 2016

7 janv. 2016 à 11:49

7 janv. 2016 à 11:49

il faut donner le lien pjjoint ici.

4 janv. 2016 à 18:43

J'ai suivi ton tuto à la lettre pour éradiquer le virus, à présent je cherche à récupérer mes documents. J'ai installé Python 2.7.11 et Crypython 2.6 for Python 2.7 64 bits. J'ai aussi téléchargé et dézippé sur le bureau TeslaCrack et Yafu. Mais je en dois pas écrire ce qu'il faut dans l'invite de commande parce que ça ne fonctionne pas du tout... Je te colle ce que me met la commande.

Microsoft Windows [version 6.1.7601]

Copyright (c) 2009 Microsoft Corporation. Tous droits réservés.

C:\Users\Claire>\Desktop\TeslaCrack-master

Le chemin d'accès spécifié est introuvable.

C:\Users\Claire>Desktop\TeslaCrack-master

'Desktop\TeslaCrack-master' n'est pas reconnu en tant que commande interne

ou externe, un programme exécutable ou un fichier de commandes.

C:\Users\Claire>

J'espère que tu pourras m'aider.

4 janv. 2016 à 20:50

il faut saisir : cd %USERPROFILE%\Desktop\TeslaCrack-master

puis entrée et tu peux poursuivre.

5 janv. 2016 à 19:14

Voici ce que j'ai dans l'invite de commande:

C:\Users\Claire\Desktop\TeslaCr**ck-master>python unfactor.py attestation_S1MLTC8

_2013_S1.pdf.vvv 7 401 44381 10223 2024881 68388032171 1312808659 79326270575081

69 431073167713490963009 3971612591645005013480756905204851065496951724504601 84

0914401876013522265799007

Candidate AES private key: b'\xa7\xfc\xb5\x04\x5a\xcf\xf8\x72\x92\x18\xe8\x81\x1

9\x30\x37\x9c\xc9\xee\x77\x2d\xc6\x6a\xb4\x20\x3f\x6f\x54\x44\xfb\x8c\x23\x55' (

A7FCB5045ACFF8729218E8811930379CC9EE772DC66AB4203F6F5444FB8C2355)

C:\Users\Claire\Desktop\TeslaCr**ck-master>python teslacr**ck.py C:\

ValueError: invalid \x escape

Merci en tout vas pour ton super tuto :D

PS: Désolée pour le message qui a été posté plein de fois et qui ne passait pas

5 janv. 2016 à 19:25

Tu as mal édité le fichier teslacryp.py

tu as mis quoi dedans ?

Quelle est la clef de départ que tu as à factoriser ?

6 janv. 2016 à 21:58

Bon je vais reprendre la procédure depuis le début.....:/